时间:2024-03-26 16:03:12编辑:fsb-bearing.com

等保测评过程中利用漏扫工具对系统进行漏洞扫描是评估系统风险和发现系统脆弱点的有效方式,而针对发现的系统漏洞,常规的解决方案存在两种:1、安装系统补丁2、系统安全加固配置。本期文章就以“SSL Certificate Signed Using Weak Hashing Algorithm”高危系统漏洞为案例向各位小伙伴总结分享该系统漏洞的修复方案。

系统漏洞修复目标通过自建Windows系统证书(签名算法:sha256RSA)替换系统远程桌面默认的证书(sha1RSA),从而修复“SSL Certificate Signed Using Weak Hashing Algorithm”漏洞。

openssl自建windows系统证书鉴于Centos 7系统默认安装openssl工具软件,因此,登陆Centos 7系统并通过以下命令可自建Windows系统证书。

#创建CA私钥

openssl genrsa -out windows_CA.key 4096

#调用创建的私钥创建CA证书,该证书有效期8000天

openssl req -x509 -new -nodes -key windows_CA.key -sha256 -days 8000 -out windows_CA.crt -subj "/C=CN/ST=AnHui/L=Hefei/O=onme0/OU=NIC/CN=test"

#释义:C=CN指证书发行者的国家,ST=AnHui指省份,L=Hefei指城市,/O=onme0指单位组织名称,OU=NIC指单位组织的部门,CN=test指该证书用于系统的主机名,此块信息根据实际情况可自定义配置;

#调用私钥和证书合成windows系统pfx格式的证书

openssl pkcs12 -export -in windows_CA.crt -inkey windows_CA.key -out windows_CA.pfx

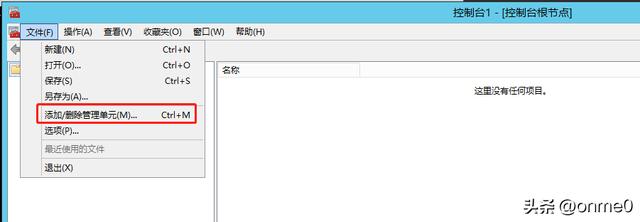

把自建的windows证书导入系统命令提示符中输入命令:“mmc”打开系统控制台,在控制台中添加管理单元、导入证书并赋予权限。

添加证书管理单元打开“文件”,打开“添加/删除管理单元”,如下图所示;

本文标题:windows漏洞修复解决方法(等保测评2.0-WindowsServer主机漏洞修复) - 社会百态

本文地址:/shbt/64836.html